- 서버전문업체 아이티마야

-

HPC서버

-

Worker Node

-

Storage Node

-

Single Node (Tower)

-

-

GPU서버

-

4GPU Server

-

8GPU Server

-

10GPU Server

-

나라장터 등록제품

-

2GPU Workstation

-

4GPU Workstation

-

-

BigData서버

-

Name Node

-

Data Node

-

- 가상화/HCI

-

스토리지/파일서버

-

Network Storage

-

Data Server

-

NVMe over Fabrics

-

SAN Storage

-

Backup Appliance

-

나라장터 등록제품

-

- WEB/WAS/DB

- 워크스테이션

-

MLOps/SW지원

-

Cloud

-

Open Source

-

NVIDIA

-

HCI

-

Backup

-

MLOps

-

테크니컬 스토리

아이티마야의 새로운 기술 뉴스를 만나보세요.Kubeflow 설치 및 활용

등록일

2023.05.16

첨부파일

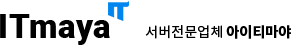

오픈소스 MLOps 중 가장 많이 사용하는 Kubeflow 설치 및 활용 방안

Kubeflow 설치 및 활용

- Kubeflow 사용 이유

Kubeflow는 오픈소스로 구성된 MLOps 제품입니다. 분석/트레이닝/서빙을 모두 처리할 수 있고, 사용방법이 쉽습니다.

- 전제 조건

-

1.kubenetes (1개 노드 이상 구성)2.Default Storage Class3.(선택) Master Node

- kustomize 설치

snap repo에서 설치하는 kustomize 5.0.1 버전은 호환 문제가 있어, kustomize는 아래 방식으로 구성합니다.- $ sudo snap remove kustomize

- $ curl -s "https://raw.githubusercontent.com/kubernetes-sigs/kustomize/master/hack/install_kustomize.sh" | bash

- $ sudo mv kustomize /usr/local/bin/

- kubeflow manifest 다운로드

1.6.1 버전으로 구성 시 기본 istio-gateway 구성이 NodePort로 되어 있어 외부 접속이 가능한 상태로 구성됩니다. SSL 인증도 마찬가지로 외부 접속이 가능한 상태로 구성되어 별도의 수정이 필요 없습니다. 그 외 모든 버전은 istio 기본 구성이 ClusterIP입니다.- $ cd ~

- $ git clone -b v1.6.1 https://github.com/kubeflow/manifests.git

- kustomize 설치

- $ cd ~/manifests

- $ while ! kustomize build example | awk '!/well-defined/' | kubectl apply -f -; do echo "Retrying to apply resources"; sleep 10; done

- 구성 확인

- $ kubectl get pod -A

pod 초기화 및 컨테이너 생성에 상당한 시간이 소요됩니다. 만약 pod 생성 중 에러가 나거나, imagepull 이 되지 않는다면, pod 생성 순서가 잘못되어 있을 수 있습니다. 설치 스크립트를 다시 실행하면 재구성됩니다.- dashboard 접근

istio gateway 가 nodeport 서비스로 변경되고, 80포트와 연결된 포트를 확인합니다.- $ kubectl get svc istio-ingressgateway -n istio-system

- dex 기본 계정

- 계정 : user@example.com

- 비번 : 12341234

- K8s Dashboard 설치

- $ kubectl apply -f https://raw.githubusercontent.com/kubernetes/dashboard/v2.7.0/aio/deploy/recommended.yaml

- K8s Dashboard NodePort 변경

- $ kubectl edit svc kubernetes-dashboard -n kubernetes-dashboard

- selector:

- k8s-app: kubernetes-dashboard

- sessionAffinity: None

- type: NodePort ###########변경

- status:

- loadBalancer: {}

- K8s Dashboard Role 추가

- $ vi kuebernetes-dashboard-service-account.yaml

- apiVersion: v1

- kind: ServiceAccount

- metadata:

- name: admin-user

- namespace: kube-system

- ---

- apiVersion: rbac.authorization.k8s.io/v1

- kind: ClusterRoleBinding

- metadata:

- name: admin-user

- roleRef:

- apiGroup: rbac.authorization.k8s.io

- kind: ClusterRole

- name: cluster-admin

- subjects:

- - kind: ServiceAccount

- name: admin-user

- namespace: kube-system

- $ kubectl apply -f kuebernetes-dashboard-service-account.yaml

- 토큰확인

- $ kubectl -n kube-system describe secret $(kubectl -n kube-system get secret | grep admin-user | awk '{print $1}')

- K8s 대시보드 접근

443 포트와 포워딩된 포트로 사용합니다. (https://IPaddress로 접속)- $ kubectl get svc kubernetes-dashboard -n kubernetes-dashboard

-

이전글

이전글 100 Gbps OPA(Omni-Path Express Accelerated) 장치 설정 (Ubuntu)가성비로 구성하는 서버 간 100 Gbps 구성 100 Gbps OPA(Omni-Path Express Accelerated) 장치 설정 (Ubuntu) 서버 간 고속 통신 OPA(Omni-Path Express Accelerated)는 몇 년 전까지 인텔에서 HPC를 대상으로 세일즈 하던 Mellanox EDR과 비교되던 서버 간 고속 통신망입니다. 지금은 OPA가 CORNELIS로 인수되어 지속되고 있습니다. 최근 Nvidia에 인수된 Mellanox의 인피니밴드 제품이 2023년 1분기 기준 제품수급에 문제가 있어 발주 후 오랜 시간을 대기해야만 하고, 가격도 많이 비싸 가성비로 OPA로 선택하시는 경우가 많습니다. OPA는 100 Gbps 구성까지 제공하며 기본구성으로 48 포트 스위치와 서버에 장착되는 인터페이스카드만 있으면 사용 가능합니다. OS 지원 OPA의 OS 제공은 Redhat 계열을 위주로 업데이트되고 있습니다. 하지만 최근 AI사용자의 Ubuntu 사용이 많아지며 Ubuntu에서 사용하는 방법에 대해 정리하였습니다. ● 테스트된 OS ○ Ubuntu 20.04 ○ Ubuntu 22.04 Ubuntu repo에서는 OPA관련 패키지를 제공하여 매우 간단하게 구성할 수 있습니다. 테스트는 스위치 1개에 6대의 서버를 OPA HCA를 통해 연결하고 테스트했습니다. 장치 구성 $ sudo apt install opa-fastfabric rdma-core OPA 정보 로드 $ sudo opainfo $ sudo opareport $ lspci | grep Omni $ lshw -C network issue#1. OPA 장치명 할당 이슈 장치 드라이버 설치 후, 장치는 정상 인식되지만 장치명이 할당되지 않는다면, modprobe.d 에서 nouveau를 차단했는지 확인해야 합니다. 만약 차단했다면 차단을 하지 않아야 정상 할당 됩니다. # cd / etc/modprobe.d nouveau 차단 내용 모두 삭제 issue#2. ipoib 등 모듈 자동 로드 이슈 인피니밴드 장치에 ip를 할당하기 위해 ipoib를 포함한 몇몇 모듈이 실행되어야 하는데, 모듈이 자동으로 로드되지 않습니다. rdma-core 패키지를 설치하면 opa-fastfabric과 함께 설치된 모듈도 자동으로 로드되도록 등록해야 합니다. issue#3. OPA 장치 활성화 이슈 초기 구성시 opainfo 명령어로 확인했을 때 PortState 값이 Init으로 출력됩니다. 이는 정상 인식이 되지 않은 경우이며, subnet manager 가 구성되지 않으면 이런 증상이 나타납니다. 모든 서버 중 반드시 서버 1대에는 opa-fm을 설치해야 합니다. opa-fm 패키지를 설치하면 PortState 값이 Active로 변경되고, OS에서 제공하는 netplan이나 network-manager 등에서 IP할당이 정상적으로 가능합니다. 서브넷 매니저는 1개 네트워크에 1개 서버에만 설치되면 된다. 중복 설치되면 문제가 됩니다. opa-fm 이 설치된 서버가 다운된다면, opa 링크 연결에도 영향을 줄 수 있습니다. $ sudo apt install opa-fm OPA 장, 단점 OPA구성은 이더넷과 같은 네트워크 통신이 아닙니다. IP 등을 할당하여 사용하는 환경은 동일하게 제공하지만, 이를 이더넷 통신으로 사용할 수 없습니다. 서버 간 고속 통신만 제공합니다. HPC에서는 상당한 시장 점유율이 있는 제품인 만큼, 구성에 대한 래퍼런스를 많이 찾아볼 수 있습니다. 가격이 상대적으로 저렴한 게 가장 큰 장점입니다. 아쉬운 점은 HPC 외의 환경에서 많은 래퍼런스가 없다는 점과 100 Gbps 이후 후속모델이 아직 출시되지 않고 있다는 게 많이 아쉬운 점입니다. 하지만 OPA는 서버 간 고속통신을 고려한다면 꼭 비교대상에 올려놓아야 하는 제품입니다.2023.05.17

100 Gbps OPA(Omni-Path Express Accelerated) 장치 설정 (Ubuntu)가성비로 구성하는 서버 간 100 Gbps 구성 100 Gbps OPA(Omni-Path Express Accelerated) 장치 설정 (Ubuntu) 서버 간 고속 통신 OPA(Omni-Path Express Accelerated)는 몇 년 전까지 인텔에서 HPC를 대상으로 세일즈 하던 Mellanox EDR과 비교되던 서버 간 고속 통신망입니다. 지금은 OPA가 CORNELIS로 인수되어 지속되고 있습니다. 최근 Nvidia에 인수된 Mellanox의 인피니밴드 제품이 2023년 1분기 기준 제품수급에 문제가 있어 발주 후 오랜 시간을 대기해야만 하고, 가격도 많이 비싸 가성비로 OPA로 선택하시는 경우가 많습니다. OPA는 100 Gbps 구성까지 제공하며 기본구성으로 48 포트 스위치와 서버에 장착되는 인터페이스카드만 있으면 사용 가능합니다. OS 지원 OPA의 OS 제공은 Redhat 계열을 위주로 업데이트되고 있습니다. 하지만 최근 AI사용자의 Ubuntu 사용이 많아지며 Ubuntu에서 사용하는 방법에 대해 정리하였습니다. ● 테스트된 OS ○ Ubuntu 20.04 ○ Ubuntu 22.04 Ubuntu repo에서는 OPA관련 패키지를 제공하여 매우 간단하게 구성할 수 있습니다. 테스트는 스위치 1개에 6대의 서버를 OPA HCA를 통해 연결하고 테스트했습니다. 장치 구성 $ sudo apt install opa-fastfabric rdma-core OPA 정보 로드 $ sudo opainfo $ sudo opareport $ lspci | grep Omni $ lshw -C network issue#1. OPA 장치명 할당 이슈 장치 드라이버 설치 후, 장치는 정상 인식되지만 장치명이 할당되지 않는다면, modprobe.d 에서 nouveau를 차단했는지 확인해야 합니다. 만약 차단했다면 차단을 하지 않아야 정상 할당 됩니다. # cd / etc/modprobe.d nouveau 차단 내용 모두 삭제 issue#2. ipoib 등 모듈 자동 로드 이슈 인피니밴드 장치에 ip를 할당하기 위해 ipoib를 포함한 몇몇 모듈이 실행되어야 하는데, 모듈이 자동으로 로드되지 않습니다. rdma-core 패키지를 설치하면 opa-fastfabric과 함께 설치된 모듈도 자동으로 로드되도록 등록해야 합니다. issue#3. OPA 장치 활성화 이슈 초기 구성시 opainfo 명령어로 확인했을 때 PortState 값이 Init으로 출력됩니다. 이는 정상 인식이 되지 않은 경우이며, subnet manager 가 구성되지 않으면 이런 증상이 나타납니다. 모든 서버 중 반드시 서버 1대에는 opa-fm을 설치해야 합니다. opa-fm 패키지를 설치하면 PortState 값이 Active로 변경되고, OS에서 제공하는 netplan이나 network-manager 등에서 IP할당이 정상적으로 가능합니다. 서브넷 매니저는 1개 네트워크에 1개 서버에만 설치되면 된다. 중복 설치되면 문제가 됩니다. opa-fm 이 설치된 서버가 다운된다면, opa 링크 연결에도 영향을 줄 수 있습니다. $ sudo apt install opa-fm OPA 장, 단점 OPA구성은 이더넷과 같은 네트워크 통신이 아닙니다. IP 등을 할당하여 사용하는 환경은 동일하게 제공하지만, 이를 이더넷 통신으로 사용할 수 없습니다. 서버 간 고속 통신만 제공합니다. HPC에서는 상당한 시장 점유율이 있는 제품인 만큼, 구성에 대한 래퍼런스를 많이 찾아볼 수 있습니다. 가격이 상대적으로 저렴한 게 가장 큰 장점입니다. 아쉬운 점은 HPC 외의 환경에서 많은 래퍼런스가 없다는 점과 100 Gbps 이후 후속모델이 아직 출시되지 않고 있다는 게 많이 아쉬운 점입니다. 하지만 OPA는 서버 간 고속통신을 고려한다면 꼭 비교대상에 올려놓아야 하는 제품입니다.2023.05.17 -

다음글

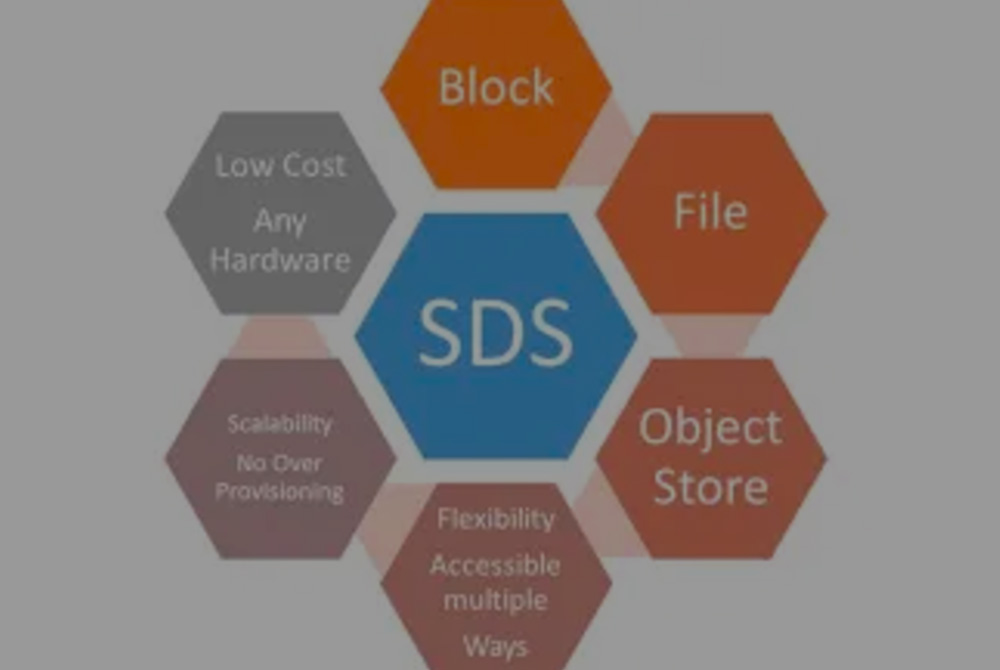

분산 스토리지 클러스터 선택의 이유가성비 MLOps 스토리지 분산 스토리지 클러스터 선택의 이유 최근 MLOps 환경에서 가장 중요한 이슈는 단연 GPU와 스토리지입니다. GPU는 가격과 성능에 대한 테이블이 존재하지만, 스토리지는 여러 업체가 많은 이슈를 겪고 있습니다. SAN Storage 기존 전통적인 대용량 스토리지를 사용하자니 IOPS로 인한 전체 MLOps의 학습 속도 저하가 발생하고, 전통적인 스토리지에서 개선된 All Flash 스토리지를 사용하자니 용량 대비 가격이 만만치 않습니다. SAN 스토리지 구성은 정형 데이터 활용에서 많이 사용합니다. 스토리지는 2000 IOPS 정도의 성능으로 구성되며, 서버당 필요 IOPS는 1000을 넘지 않습니다. 많은 IOPS를 필요로 한다면 All Flash 스토리지로 구성하며, All Flash 스토리지는 1,000,000 IOPS 수준의 성능으로 구성되지만, 용량 대비 비용이 높습니다. 분산 스토리지 클러스터 MLOps 분야에서 가장 많이 선택하고 있는 분야는 소프트웨어 정의 스토리지입니다. 대표적인 오픈소스로 Ceph, GlusterFS, Hadoop 등이 있고, 여러 대의 파일서버를 하나의 스토리지 클러스터로 묶어 데이터를 분산처리하여 성능 및 안정성을 확보할 수 있습니다. MLOps 환경에서는 각각 GPU의 IOPS 요구량이 매우 많습니다. 학습 이미지 크기가 작다면(100k 미만) GPU마다 수천 번의 IOPS가 필요하며, 이미지 크기가 비교적 큰 편 (10m 미만)이라면 수백 번의 IOPS가 필요합니다. MLOps 환경에서는 스토리지의 성능이 전체 학습 성능에 큰 영향을 줍니다. 만약 연결 인터페이스를 InfiniBand로 구성한다면 NVIDIA GPU Direct를 사용할 수도 있습니다. 스토리지 스케일 아웃 분산 스토리지는 노드를 추가하여 추후 용량 증설 및 성능 향상이 용이합니다. 최근 여러 고객사는 예상치 않은 분야에서 많은 데이터를 획득합니다. MLOps에서도 초기 학습 데이터양을 정해두지만, 예상치 않은 데이터를 획득하고 이를 활용하여 새로운 학습모델과 시장을 발견하기도 합니다. 데이터 분석 및 AI 고객은 데이터를 삭제보다는 아카이빙에 초점을 두고, 스토리지의 용량 및 성능을 지속적으로 늘릴 수 있는 스토리지가 필요합니다. 스토리지의 용량 및 성능 스케일아웃은 MLOps 시장에서는 필수적인 요소입니다. 분산 스토리지 클러스터는 MLOps 환경에서 가장 적합한 스토리지 선택입니다.2023.05.03

분산 스토리지 클러스터 선택의 이유가성비 MLOps 스토리지 분산 스토리지 클러스터 선택의 이유 최근 MLOps 환경에서 가장 중요한 이슈는 단연 GPU와 스토리지입니다. GPU는 가격과 성능에 대한 테이블이 존재하지만, 스토리지는 여러 업체가 많은 이슈를 겪고 있습니다. SAN Storage 기존 전통적인 대용량 스토리지를 사용하자니 IOPS로 인한 전체 MLOps의 학습 속도 저하가 발생하고, 전통적인 스토리지에서 개선된 All Flash 스토리지를 사용하자니 용량 대비 가격이 만만치 않습니다. SAN 스토리지 구성은 정형 데이터 활용에서 많이 사용합니다. 스토리지는 2000 IOPS 정도의 성능으로 구성되며, 서버당 필요 IOPS는 1000을 넘지 않습니다. 많은 IOPS를 필요로 한다면 All Flash 스토리지로 구성하며, All Flash 스토리지는 1,000,000 IOPS 수준의 성능으로 구성되지만, 용량 대비 비용이 높습니다. 분산 스토리지 클러스터 MLOps 분야에서 가장 많이 선택하고 있는 분야는 소프트웨어 정의 스토리지입니다. 대표적인 오픈소스로 Ceph, GlusterFS, Hadoop 등이 있고, 여러 대의 파일서버를 하나의 스토리지 클러스터로 묶어 데이터를 분산처리하여 성능 및 안정성을 확보할 수 있습니다. MLOps 환경에서는 각각 GPU의 IOPS 요구량이 매우 많습니다. 학습 이미지 크기가 작다면(100k 미만) GPU마다 수천 번의 IOPS가 필요하며, 이미지 크기가 비교적 큰 편 (10m 미만)이라면 수백 번의 IOPS가 필요합니다. MLOps 환경에서는 스토리지의 성능이 전체 학습 성능에 큰 영향을 줍니다. 만약 연결 인터페이스를 InfiniBand로 구성한다면 NVIDIA GPU Direct를 사용할 수도 있습니다. 스토리지 스케일 아웃 분산 스토리지는 노드를 추가하여 추후 용량 증설 및 성능 향상이 용이합니다. 최근 여러 고객사는 예상치 않은 분야에서 많은 데이터를 획득합니다. MLOps에서도 초기 학습 데이터양을 정해두지만, 예상치 않은 데이터를 획득하고 이를 활용하여 새로운 학습모델과 시장을 발견하기도 합니다. 데이터 분석 및 AI 고객은 데이터를 삭제보다는 아카이빙에 초점을 두고, 스토리지의 용량 및 성능을 지속적으로 늘릴 수 있는 스토리지가 필요합니다. 스토리지의 용량 및 성능 스케일아웃은 MLOps 시장에서는 필수적인 요소입니다. 분산 스토리지 클러스터는 MLOps 환경에서 가장 적합한 스토리지 선택입니다.2023.05.03

PLEASE WAIT WHILE LOADING...