- 서버전문업체 아이티마야

- HPC서버

-

GPU서버

-

4GPU Server

-

8GPU Server

-

HGX Server

-

2GPU Workstation

-

4GPU Workstation

-

나라장터 등록제품

-

Compact AI

-

10GPU Server

-

- BigData서버

- 가상화/HCI

- 스토리지/파일서버

-

WEB/WAS/DB

-

WEB Server

-

WAS Server

-

고성능 DB

-

타워형서버

-

나라장터 등록제품

-

-

워크스테이션

-

1CPU Workstation

-

2CPU Workstation

-

나라장터 등록제품

-

-

MLOps/SW지원/유지보수

-

Cloud

-

Open Source

-

NVIDIA

-

HCI

-

Backup

-

MLOps

-

HW/SW 유지보수

-

테크니컬 스토리

아이티마야의 새로운 기술 뉴스를 만나보세요.- OS: Centos7

💡 로그 관리는 시스템의 안정성 및 보안을 유지하는 데 중요한 부분입니다. 로그는 시스템 이벤트 및 활동에 대한 기록을 제공하여 문제 해결 및 감시를 도와줍니다.

아래는 CentOS 7에서 로그 관리를 위한 몇 가지 중요한 측면과 도구에 대한 설명입니다.

로그 위험도

1. Debug : 디버그용 로그 레벨, 가장 낮은 수준으로 디버깅 정보를 포함합니다.2. Info : 정보용 로그 레벨, 일반적인 이벤트 및 상태 정보를 나타냅니다.

3. Notice : 주의 필요한 로그 레벨, 특별한 조치를 필요로 하는 중요한 이벤트를 나타냅니다.

4. Warnging or Warn : 경고용 로그 레벨, 예상치 못한 상황이 발생했음을 나타냅니다.

5. Error : 오류용 로그 레벨, 프로그램의 정상적인 동작을 방해하는 오류를 나타냅니다.

6. Crit or Critical : 심각한 로그 레벨, 시스템의 중요한 기능이 실패했음을 나타냅니다.

7. Alert : 경보용 로그 레벨, 즉시 조치가 필요한 중요한 상황을 나타냅니다.

8. Emerg or Emergency : 응급상황 로그 레벨, 시스템이 심각하게 손상되었거나 더 이상 사용할 수 없는 상태임을 나타냅니다.

💡 Emerg 레벨의 로그는 가장 심각한 문제를 나타내므로 주의 깊게 살펴봐야 합니다.

이러한 로그 메시지가 나타나면 즉시 조치를 취해야 하며, 시스템의 기능이나 안전성에 심각한 위험이 있을 수 있습니다.

시스템 로그 파일 위치

# cd /var/log

# ls

| anaconda | boot.log-20240111 | cron | firewalld | maillog | rhsm | tallylog | yum.log |

| audit | btmp | dmesg | grubby_prune_debug | messages | secure | tuned | |

| boot.log | chrony | dmesg.old | lastlog | qemu-ga | spooler | wtmp |

[이와 같이 여러 로그파일들을 확인할 수 있습니다.]

시스템 로그 검색 방법

# journalctl

Messges Log의 끝부분을 실시간으로 표시

# tail -f /var/log/messages

중요 로그 파일 설명

● /var/log/messages : 시스템 메시지 및 일반적인 로그 [부팅 및 종료, 시스템 상태 변경 등의 정보] ● /var/log/secure : 보안 로그 [로그인 시도, 실패한 로그인, sudo 사용 등의 정보] ● /var/log/audit/audit.log : SELinux 및 감사 로그 [SELinux 이벤트 및 정책 위반 정보] ● /var/log/dmesg : 커널 메시지 버퍼에 대한 로그 [부팅 시 하드웨어 및 커널 메시지를 제공] ● /var/log/maillog : 특정 응용 프로그램 및 서비스의 로그 ● /var/log/httpd/ : Apache 웹 서버 로그 [OS최소설치일때 설치되지않습니다.] ● /var/log/mysql/ : MySQL 데이터베이스 서버 로그 [OS최소설치일때 설치되지않습니다.]로그파일이 계속에서 용량이 커지는 것을 방지하기 위해 주기적으로 회전시켜주는 방법

# vi /etc/logrotate.conf

# see "man logrotate" for details

# rotate log files weekly

weekly ----------[매주 로그파일 순환]

[(yearly, monthly, weekly, daily>) 중 로테이트를 실행할 때 로그를 어떤 주기로 로테이트를 할지 선택]

# keep 4 weeks worth of backlogs

rotate 4 ----------[4주간 로그파일 유지]

[몇 주간 로그파일을 유지할지 선택(가장 오래된 로그파일이 먼저 지워집니다.)]

# create new (empty) log files after rotating old ones

create -----------[이전 로그파일을 새로운 빈로그파일로 생성]

[사용하지 않을시 (nocreate)]

# use date as a suffix of the rotated file

dateext -----------[날짜를 이름으로 로그파일 생성]

# uncomment this if you want your log files compressed

#compress

# RPM packages drop log rotation information into this directory

include /etc/logrotate.d

# no packages own wtmp and btmp -- we\'ll rotate them here

/var/log/wtmp {

monthly

create 0664 root utmp

minsize 1M

rotate 1

}

/var/log/btmp {

missingok

monthly

create 0600 root utmp

rotate 1

}

# system-specific logs may be also be configured here.

로그 패턴 검색 명령어

위에 나와있는 로그 위험도를 가지고 원하는 패턴을 검색할 수 있습니다.

# grep "pattern" /var/log/messges

(예시)

# grep "WARNING" /var/log/messges

로그 모니터링 패키지

설치방법

# yum install logwatch

실행

# sudo logwatch

[기본적으로 Logwatch는 지난 24시간 동안의 로그를 요약합니다.]

Logwatch의 파일 위치는 /var/log/logwatch/ 디렉터리에 저장됩니다.

해당 디렉터리에서 리포트 파일을 확인할 수 있습니다.

💡 Logwatch는 주로 시스템 상태, 보안 이벤트, 로그 통계 등을 요약하여 제공하므로,

이를 통해 시스템의 문제를 빠르게 식별하고 조치를 취할 수 있습니다.

-

이전글

이전글 Linux 프로세스 관리ps, kill 명령어에 대해 Linux 프로세스 관리 OS: Centos7 kill 명령어는 프로세스 관리와 제어에 사용되고, ps 명령어는 현재 실행 중인 프로세스에 대한 정보를 확인하는 데 사용됩니다. 이들 명령어는 주의를 기울여 사용해야 하며, 올바른 옵션 및 시그널을 선택하여 원하는 동작 및 정보를 얻을 수 있습니다. PS 명령어 옵션 값 ● -e...2024.05.08

Linux 프로세스 관리ps, kill 명령어에 대해 Linux 프로세스 관리 OS: Centos7 kill 명령어는 프로세스 관리와 제어에 사용되고, ps 명령어는 현재 실행 중인 프로세스에 대한 정보를 확인하는 데 사용됩니다. 이들 명령어는 주의를 기울여 사용해야 하며, 올바른 옵션 및 시그널을 선택하여 원하는 동작 및 정보를 얻을 수 있습니다. PS 명령어 옵션 값 ● -e...2024.05.08 -

다음글

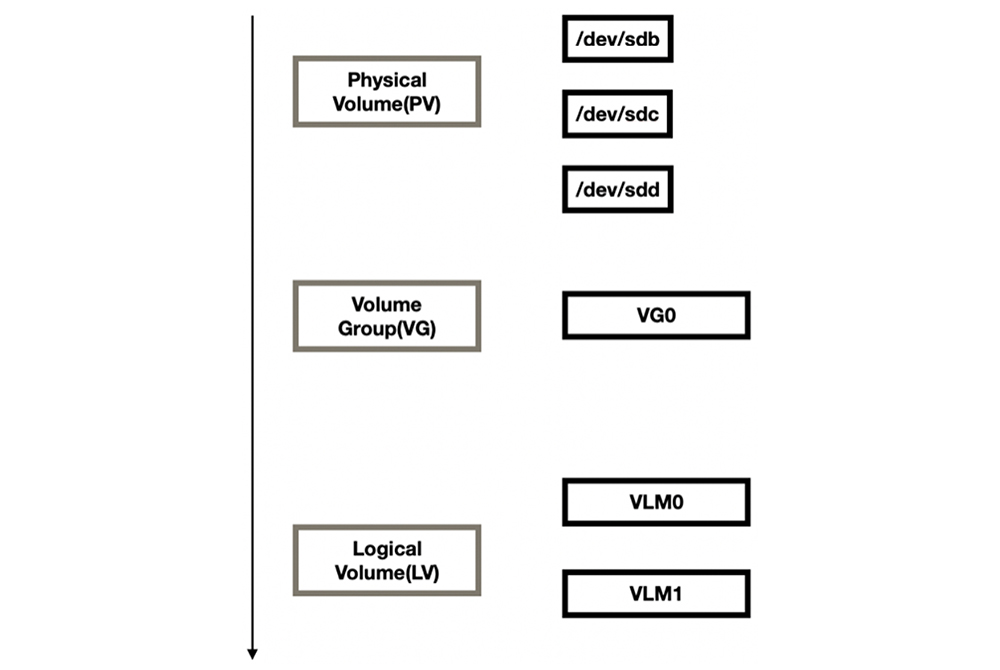

LVM 이란LVM 사용 방법 LVM 이란 LVM이란 ● Logical Volume(LV)을 효율적이고 유연하게 관리하기 위한 기능입니다. ● 여러 물리 디스크를 하나의 볼륨 그룹으로 만든 후, 다시 논리적 볼륨으로 나누어서 사용합니다. 장점 ● 유연한 용량 논리 볼륨을 사용하는 경우 장치 및 파티션을 단일 논리 볼륨에 집계할 수 있습니다. 이 기능을 사용하면 파일 시...2024.03.04

LVM 이란LVM 사용 방법 LVM 이란 LVM이란 ● Logical Volume(LV)을 효율적이고 유연하게 관리하기 위한 기능입니다. ● 여러 물리 디스크를 하나의 볼륨 그룹으로 만든 후, 다시 논리적 볼륨으로 나누어서 사용합니다. 장점 ● 유연한 용량 논리 볼륨을 사용하는 경우 장치 및 파티션을 단일 논리 볼륨에 집계할 수 있습니다. 이 기능을 사용하면 파일 시...2024.03.04